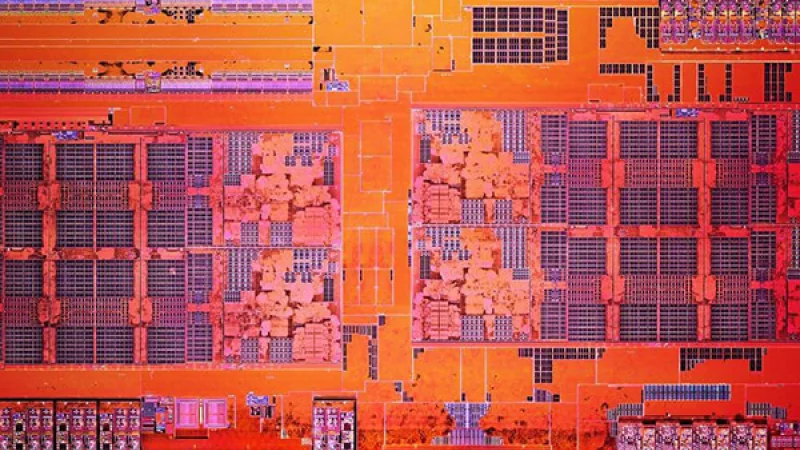

Νέο security exploit βρέθηκε σε Intel CPUs, οι AMD δεν επηρεάζονται

Ερευνητές ασφαλείας ανακάλυψαν ακόμη ένα speculative execution vulnerability που επηρεάζει μόνο επεξεργαστές της Intel και ονομάζεται 'Spoiler'.

Όπως το Spectre, το Spoiler exploit εκμεταλλεύεται τη δυνατότητα του επεξεργαστή να προβλέπει την επόμενη κίνηση του λογισμικού, μια τεχνική που χρησιμοποιείται για πάνω από μια δεκαετία στον χώρο των PC προς αύξηση των επιδόσεων. Όπως αναφέρουν οι αναλυτές του Πολυτεχνικού Ινστιτούτου των ΗΠΑ και του Πανεπιστημίου του Λίμπεκ της Γερμανίας το exploit είναι εντελώς νέο και αυτόνομο και έτσι οι ρυθμίσεις που έχουν γίνει για το παρόμοιο exploit, Spectre δεν παρέχουν καμία ασφάλεια.

Η ανάλυση και οι δοκιμές έγιναν με Intel, με AMD αλλά και ARM επεξεργαστές από τους οποίους μόνο οι πρώτοι φαίνεται να επηρεάζονται από το Spoiler και όπως στη περίπτωση του Spectre, τα software patches δε θα είναι μια ολοκληρωτική μέθοδος απαλλαγής από το exploit οπότε ίσως χρειαστούν επεμβάσεις στη σχεδίαση των επεξεργαστών.

Η AMD μάλιστα απάντησε και επίσημα στην έρευνα λέγοντας πως γνωρίζει την ύπαρξη του exploit αναφέροντας και μερικά τεχνικά στοιχεία για τον λόγο που συμβαίνει αυτό στην αρχιτεκτονική Zen. Παρά το γεγονός ότι τελικά η AMD δημοσίευσε μερικά patch για το Spectre, που υπενθυμίζεται πως έχει αρκετά κοινά με το νέο Spoiler, αυτή τη φορά φαίνεται πως τη 'γλίτωσε'. Το ίδιο δε μπορούμε να πούμε με βεβαιότητα για την Intel η οποία θα πρέπει να δημοσιεύσει σύντομα fix, που όπως και στις άλλες περιπτώσεις θα διατεθούν με τη μορφή BIOS updates από τους κατασκευαστές μητρικών.

amd, exploit, security, arm, Spoiler